Утечка из Пентагона. Что рассказали секретные документы о войне России против Украины14 апреля 2023

Самая масштабная за десятилетие утечка американских секретных документов обошлась без масштабных сенсаций, но десятков слитых 21-летним геймером файлов хватило на недели обсуждения в мировой прессе.

Вот что мы узнали на сегодняшний день.

Кто слилСекретными файлами поделился со своими друзьями по игровому онлайн-чату молодой сотрудник военной базы еще в конце февраля. Власти задержали 21-летнего сотрудника 102-го разведывательного подразделения военно-воздушных сил Национальной гвардии США в Массачусетсе Джека Тейшейру.

Тейшейра курировал небольшую, в 20-30 человек, онлайн-группу на популярной у геймеров платформе Discord. В группу входили в основном молодые люди и подростки, объединившиеся на почве общей любви к оружию, расистским онлайн-мемам и видеоиграм.

Что слили

Доклады разведки, которыми пользуются власти. Фактически - советы и информация для сведения, которую власти вольны учитывать или игнорировать при определении политики.

В отличие от предыдущих утечек, документы - самые свежие, некоторые датированы мартом текущего года.

Что грозит обвиняемомуДжеку Тейшейре предъявлены два обвинения в соответствии с Законом о шпионаже от 1917 года:

Несанкционированное хранение и передача информации о национальной обороне - 10 лет тюрьмы, 3 года под надзором.

Несанкционированное изъятие и хранение секретных документов или материалов - максимальный срок лишения свободы 5 лет.

Документы изучают почти все крупнейшие мировые СМИ, включая Би-би-си. Первыми об утечке и ее подробностях сообщили американские газеты Washington Post и New York Times.

Вот что известно на текущий момент:

Про подготовку наступления УкраиныНаиболее серьезная часть утечки - подробные отчеты о подготовке и оснащении контрнаступления Украины, которого ждут с недели на неделю. В документах содержатся карты, а также данные о том, когда готовы подразделения, и перечисляются все танки, бронемашины и артиллерия, предоставляемые Украине западными союзниками.

Про потери РоссииСША оценивают военные потери России в 190-223 тысячи человек, включая 35-43 тысячи убитыми.

Американская разведка утверждает, что ей стали известны подсчеты ФСБ: 110 тысяч раненых и убитых россиян.

Отдельная записка посвящена потерям российского спецназа. В ней говорится, что его использовали как пехоту, потому потери огромны. На основе анализа спутниковых снимков российской военной базы утверждается, что 22-я отдельная бригада спецназа на юге России и две другие бригады спецназа выбыли на 90-95 процентов.

Про потери УкраиныДанные американцев об украинских боевых потерях: 124-131 тысяча убитыми и ранеными.

Как и в случае с оценкой российских потерь, Пентагон отмечает "низкий уровень доверия" к этим цифрам из-за нехватки информации и избытка дезинформации.

Про возможности американской разведки в РоссииИз материалов следует, что американцы так или иначе получают информацию почти из каждой российской спецслужбы.

США в режиме реального времени предупреждали украинцев о времени и даже конкретных целях российских ударов, включая позиции украинских войск в двух местах в конкретный день в феврале и планы разрушения десятков энергетических объектов и мостов.

В одном из документов обсуждается, как российский Генштаб планирует противодействовать танкам, которые страны НАТО поставляют Украине.

Про нехватку сил для наступления УкраиныВ одном из документов говорится, что у Украины не хватит сил на большое и успешное наступление, и оно может привести лишь к "умеренным территориальным приобретениям" и большим потерям. Документ датирован началом февраля. С тех пор Украина получила новые партии вооружений и обучила дополнительные подразделения.

Про нехватку боеприпасов у ПВО УкраиныВ одной из записок говорится, что при нынешнем темпе расходования, ракеты к "Букам" у украинцев должны практически закончиться к 31 марта, а ракеты к С-300 - ко 2 мая. Там же говорится, что ПВО на 89% опираются на советские "Буки" и С-300.

Про "дикие сценарии"Американская военная разведка описывает "дикие сценарии" развития ситуации, включая смерть Путина или Зеленского, военный переворот в России, удар украинцев по Кремлю и тому подобное. Она не оценивает вероятность этих событий и последствий, а лишь предлагает командованию и политикам варианты ответных действий.

Про спецназ стран НАТО в УкраинеВ датированном 23 марта документе перечислены силы специального назначения нескольких стран НАТО, находящиеся в Украине. У британцев самая многочисленная группа: 50 человек. За ними следуют Латвия (17), Франция (15), США (14) и Нидерланды (1).

Все они заявили, что эти военные в боевых действиях не участвуют и преимущественно находятся в посольствах.

Про генсека ООНУтечка содержит критику в адрес генерального секретаря ООН Антониу Гутерриша и выдержки из его переписки с подчиненными. Авторы слитой аналитической записки полагают, что главный дипломат мира проявляет мягкость в отношениях с Москвой.

Про нефтяные переговоры России с МалиВ документе о переговорах властей Мали с Россией о закупках нефти, датированном 17 февраля, говорится, что малийцы на переговорах с российским министерством энергетики и фирмой, связанной с ЧВК "Вагнер", не согласились на предложенную Россией цену на нефть и продолжили торговаться.

Про сближение Ближнего Востока с РоссиейАмериканские разведчики пишут, что союзники США на Ближнем Востоке, в частности, Египет и Объединенные Арабские эмираты, тайно налаживают отношения с Россией.

Они ссылаются на записи разговоров российских официальных лиц, которые якобы обсуждали, как Эмираты согласились сотрудничать против разведок США и Британии.

ОАЭ немедленно отвергли эти обвинения.

Про планы Египта продавать оружие РоссииЕгипет планировал тайно произвести и поставить России 40 тысяч ракет для реактивных систем залпового огня "Град", говорится в одном из документов. Египет назвал это утверждение абсурдным, а власти США сообщили, что не располагают данными о том, что подобные поставки уже имели место.

Про планы ЧВК "Вагнер" купить оружие в ТурцииТурция - член НАТО, поэтому донесение о попытках ЧВК "Вагнер" купить у нее оружие вызвало особый интерес. Согласно утечке, вагнеровцы встречались с турками в начале февраля и хотели купить боеприпасы и оборудования для войн в Украине и Мали.

Про военную помощь Сербии УкраинеНе присоединившаяся к санкциям против России Сербия угодила в таблицу, в которой 38 стран Европы распределены по отношению к военной помощи Украине. Только Австрия и Мальта в таблице помечены как отказники. Про Сербию сказано, что она обязалась отправить или уже отправила оружие или боеприпасы Украине.

Власти Сербии назвали информацию ложью и заявили, что не продавали и не будут продавать оружие ни украинской, ни российской стороне.

Про слежку США за союзникамиИз утечки следует, что американская разведка перехватывала корейские электронные сообщения, в которых обсуждалась возможность поставок боеприпасов Украине.

Кроме того, США, по всей видимости, следят за высшим военным и политическим руководством Украины, чтобы получить четкое представление о военной стратегии Украины.

Вопросы, на которые нет ответаК утечке много вопросов, но постепенно ситуация проясняется. На первый - кто слил - ответ получен. На второй - настоящие ли документы - частично тоже.

Про остальное пресса, политики и эксперты продолжают гадать.

Главные неизвестные - остановит ли утечка ожидаемое украинское наступление и не является ли спланированной дезинформацией в рамках его подготовки.

Россия назвала утечку "интересной", Украина утверждает, что она выгодна только России, а наступление и освобождение оккупированных территорий все равно неизбежно.

Утечка пока не пошатнула единство Запада в деле поддержки Украины и не испортила отношения США с союзниками.

https://www.bbc.com/russian/features-65169296===========================================

В США задержали предполагаемого виновника крупнейшей за последние годы утечки секретных данных В публикации документов военных и разведки подозревают 21-летнего рядового американских ВВС23:01, 13 апреля 2023

21-летний служащий ВВС США Джек Тейшейра задержан по делу об утечке секретных документов Пентагона и американской разведки. Сотрудники ФБР взяли военного под стражу после обыска в его доме в Норт-Дайтоне, штат Массачусетс. 13 апреля Тейшейра предстанет перед окружным судом, сообщил генеральный прокурор страны Меррик Гарланд. Предполагается, что гвардейцу предъявят обвинения в незаконном изъятии, хранении и передаче секретной информации, касающейся национальной безопасности.

Гвардейцу грозит лишение свободы на десятки лет. Как полагает The New York Times, каждый секретный документ, опубликованный гвардейцем, будет фигурировать в деле как отдельный пункт обвинения, по каждому из которых ему может грозить лишение свободы на срок до 10 лет. Сколько всего документов содержит утечка, точно неизвестно. Агентство Reuters изучило более 50 секретных документов, но предполагает, что всего их могло быть обнародовано больше сотни.

Тейшейра публиковал многочисленные секретные документы в закрытом чате на популярной у геймеров платформе Discord, сообщали западные СМИ. По их данным, первоисточником утечки стала группа с названием Thug Shaker Central, куда входили 20–30 человек, «объединенные интересом к оружию, военному снаряжению и богу». Тейшейра писал в чат под ником OG и считался неформальным лидером группы. В конце 2022 года он начал публиковать в Thug Shaker Central дословные расшифровки секретных разведывательных документов, поясняя детали другим участникам. Со временем он стал выкладывать фотографии документов, которые в итоге и попали в открытый доступ.

Участники чата отказались раскрыть источник утечки, но журналисты вычислили его по цифровым следам. Перед тем как имя подозреваемого назвал Минюст США, его раскрыла The New York Times. Журналисты проанализировали снимки секретных документов, куда попали предметы мебели и детали интерьера дома предполагаемого источника. Они совпали с обстановкой дома Тейшейры на фотографиях, опубликованных в соцсетях. Кроме того, The New York Times удалось связать гвардейца с другими членами Thug Shaker Central через его гейминговый профиль и другие данные в интернете.

Как именно секретные документы попали к Тейшейре, неизвестно. По данным The New York Times, подозреваемый служил в звании рядового в разведывательном подразделении военно-воздушных сил Национальной гвардии США в Массачусетсе. Издание сомневается, что у него мог быть доступ к засекреченной информации уровня «слитых» документов. Чиновники из правительства США, имеющие допуск к секретным данным, зачастую получают такие документы по электронной почте, рассказал один из них The New York Times. Он предположил, что такие письма могут автоматически пересылаться другим людям.

Нынешняя утечка секретных документов американских военных и разведки стала одной из крупнейших за последние годы. Журналисты обратили внимание на опубликованные в интернете данные в начале апреля. Утечка содержит информацию о войне в Украине, в том числе сведения о состоянии украинской армии, оценки США о возможности контрнаступления ВСУ, а также аналитику разведки «непредвиденных сценарии» развития войны, в том числе «удара Украины по Кремлю». Кроме того, в сеть утекли документы с информацией по Китаю, Ирану, Южной Корее, Израилю и другим странам, что поставило под угрозу отношения США с союзниками и партнерами. При этом эксперты отмечали, что часть документов была отредактирована. После утечки Минюст США начал расследование случившегося.

Financial Times назвала утечку секретных документов США крупнейшей с 2013 года, когда подрядчик Агентства национальной безопасности США Эдвард Сноуден передал журналистам секретные документы о системах слежки за переговорами. Агентство Reuters сравнивало ее с утечкой документов на WikiLeaks в том же 2013 году. The Guardian отмечала, что нынешняя публикация десятков секретных документов стала «самым серьезным разрывом в системе национальной безопасности Вашингтона за многие годы».

https://meduza.io/feature/2023/04/14/v-ssha-zaderzhali-predpolagaemogo-vinovnika-krupneyshey-za-poslednie-gody-utechki-sekretnyh-dannyh==========================================

NYT: Джек Тейшейра начал публиковать секретные разведданные еще в феврале 2022 года22 Апрель, 2023 04:15

Reuters

Русская служба «Голоса Америки»

New York Times выяснила, что публикация конфиденциальных материалов американских спецслужб, в том числе оценки действий России в Украине, началась гораздо раньше, чем считалось ранее: первые документы были опубликованы Тейшерой более года назад в гораздо более крупной группе в соцсети Discord

Служащий ВВС Национальной гвардии США, обвиняемый в организации утечки секретных документов в закрытой группе для геймеров на платформе Discord, начал публиковать конфиденциальную информацию еще в феврале 2022 года. Согласно официальному обвинительному заключению, власти предполагают, что Джек Тейшейра приступил к публикации материалов с грифом «секретно» и «совершенно секретно» на несколько месяцев позже.

Газета New York Times сообщила в пятницу, что Тейшера начал выкладывать материалы еще в феврале прошлого года в гораздо более крупной чат-группе в соцсети Discord. Издание пришло к такому выводу на основании проведенного расследования истории онлайн-публикаций в Discord.

В конце февраля 2022 года, вскоре после начала российского вторжения в Украину, пользователь Discord, судя по всему, зарегистрированный Джеком Тейшейрой, начал публиковать секретные разведданные о действиях российских военных в еще одной группе на платформе, название которой до сего момента не было упомянуто в обвинении, предъявленном Тейшейре. В группе, под данным NYT, состояло около 600 участников.

На данный момент изданию не известно, знают ли власти о секретных материалах, размещенных в этой группе.

Среди выложенных там данных, как утверждает газета - подробности о российских и украинских потерях, информация о действиях российских спецслужб и данные о помощи, предоставляемой Украине. Пользователь утверждал, что информация была получена им из секретных материалов Агентства национальной безопасности, Центрального разведывательного управления и других американских спецслужб.

«Похоже, что первая утечка произошла менее чем через 48 часов после начала вторжения»В отличие от закрытой группы Thug Shaker Central, о которой было известно до сих пор, адрес второй группы был указан на ее публичном канале в YouTube, и доступ к ней якобы можно было «легко получить за считанные секунды».

Цепочка цифровых доказательств, собранных NYT, связывает сообщения, содержащие конфиденциальную информацию, с Джеком Тейшейрой. Человек, сливший информацию, сказал, что он работал в разведывательном подразделении ВВС США. Подробности на видео и фотографиях, размещенные пользователем, совпали с изображениями, опубликованными родственникам Тейшейры из Норт-Дайтона, штат Массачусетс.

Как говорится в материале NYT, пользователь выкладывал в этой группе «подробные письменные отчеты о самих секретных документах... с указанием источников» - разведывательных агентств, откуда якобы исходила информация.

Адвокат Тейшейры и представители ФБР и Минюста отказались комментировать публикацию.

Как утверждают журналисты New York Times, «похоже, что первая утечка произошла менее чем через 48 часов после вторжения России в Украину».

Стремясь, судя по всему, произвести впечатление на других членов группы, которые подвергли сомнению его анализ, пользователь, сливавший материалы, написал: «У меня есть немного больше, чем информация из открытых источников... в силу моей работы в разведывательном подразделении ВВС США».

Некоторые из опубликованных разведданных, по-видимому, предсказывали развитие событий на поле боя. 27 марта 2022 года он поделился секретной информацией об отводе российских войск из Киева. Эту информацию, по его словам, он якобы нашел «на сайте АНБ».

«Немного важных новостей, — написал он. - Может быть запланирован отвод войск к западу от Киева».

Два дня спустя российские власти объявили об отводе сил из Киевской области.

https://www.golosameriki.com/a/leaked-us-documents-suspect-shared-info-earlier-than-previously-known--nyt/7061629.html==========================================

Об этом знали слишком многие: почему стала возможной утечка секретов Пентагона Ольга Просвирова

Би-би-си

26 апреля 2023

Три события повлияли на то, как США работают с секретной информацией — теракты 11 сентября и утечки, за которыми стояли Эдвард Сноуден и Челси Мэннинг. От полной закрытости ведомства перешли к созданию разведывательной "Википедии", доступ к которой имеют больше миллиона человек. Такой доступ имел и Джек Тейшейр, сливший секретные документы Пентагона. Как это повлияет на американские протоколы безопасности?

Айтишник с секретамиУтром 13 апреля 21-летний молодой человек сидел на веранде дома своей матери в городке Дайтон, штат Массачусетс. Джек Тейшейра — в футболке цвета хаки, красных шортах и ботинках на ногах — читал книжку и не замечал, что прямо над ним висит дрон.

За несколько дней до этого Джек написал своим онлайн-друзьям: "Сидите тихо и удалите любую информацию, которая может иметь ко мне отношение". Тейшейра догадывался, что его ждет.

Когда федералы перекрыли улицу и арестовали его, Джек не сопротивлялся. Он покорно погрузился в бронированный внедорожник.

Тейшейра — военнослужащий 102 разведывательного крыла ВВС Национальной гвардии штата Массачусетс. На службу он попал прошлой осенью, служил в разведотделении на базе Нацгвардии.

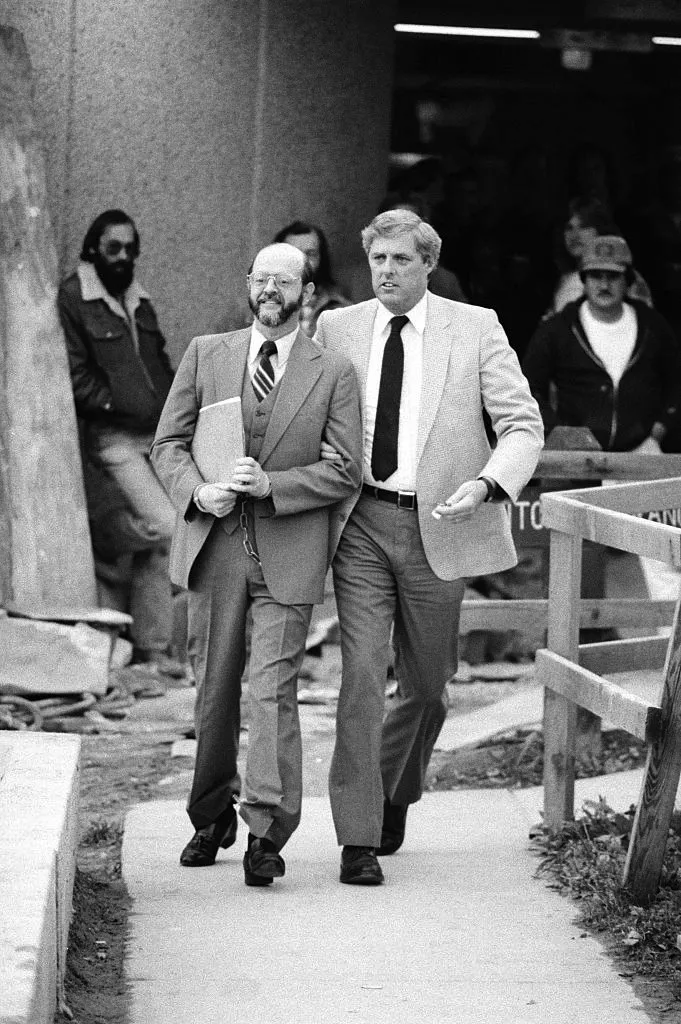

Тейшейра сдался приехавшим его задерживать бойцам спецназа, не оказав сопротивления

Тейшера работал IT-специалистом, и, как утверждают официальные лица, именно поэтому имел доступ к секретной информации и мог читать свежие разведданные США о Северной Корее, Китае, Иране и о российском вторжении в Украину. В объяснениях есть доля правды.

Подразделение Национальной гвардии ВВС, в котором служил Тейшейра, выполняло резервную функцию — то есть в случае чрезвычайной ситуации или военных действий это подразделение стало бы действующим и обеспечивало бы поддержку в сфере разведки.

Если перенестись в прошлое и вспомнить операцию "Буря в пустыне", в которой США с союзниками вторглись в Ирак, то подобное подразделение срочно перебросили бы в Персидский залив, где военнослужащим пришлось бы сразу оказывать поддержку региональному командованию — времени на раскачку нет. Такие подразделения не могут знать заранее, где окажутся уже завтра или через неделю. Именно поэтому они должны иметь доступ к информации из всех регионов мира.

Вопрос в том, какая именно информация им необходима. Все ли военнослужащие подразделения должны обязательно иметь к ней доступ? Должны ли быть в этом списке IT-специалисты?

"Почему у него был доступ к этой информации? — удивляется Сьюзан Ландау, эксперт по кибербезопасности. — Проблема в том, что мы в США не полностью реализовали архитектуру безопасности. Я бы сказала, что это должна быть архитектура нулевого доверия, в которой сотрудники с низким уровнем доступа видят только фрагменты всей картины, а сотрудники с высоким уровнем доступа могут посмотреть больше файлов, но на безопасных компьютерах и в безопасной среде. Разработка этой архитектуры и ее внедрение ведутся, но слишком медленно".

И более того — у всех ведомств и конкретных людей, обладающим доступом к засекреченным данным, разное представление о том, какой должна быть эта архитектура.

Когда мир был бумажнымРаньше, когда мир был бумажным, а начальникам было не по рангу самостоятельно относить куда-то документы и подшивать папки, такую работу выполняли клерки — самые низкооплачиваемые люди, которые каждый день бегали по зданиям с кипой секретных документов.

Ричард Кларк, эксперт по национальной безопасности, работавший в администрациях Рональда Рейгана и Джорджа Буша-младшего, а также составлявший рекомендации для администрации Барака Обамы, вспоминает: однажды, когда он работал помощником госсекретаря США, к нему пришли сотрудники ФБР и рассказали, что сотрудница офиса, который курирует продажу оружия за границу, выносит с работы секретные документы. ФБР попросили установить камеру над рабочим местом девушки, которая работала секретарем-машинисткой. Кларк согласился.

"Эта женщина интересовалась одним кризисом в Африке. Она каждый день просматривала все последние отчеты разведки и вытаскивала из них сведения, которые имеют отношение к этому кризису. ФБР установили скрытую камеру в потолочную плитку над ее столом. И мы увидели, как она прячет документы себе под рубашку и выносит их из здания", — рассказывает Кларк.

Секретаршу арестовали.

Джон Уокер (слева) рядом со следственном изолятором после того, как он заключил сделку со следствием, признал вину и получил пожизненное заключение

Это риск, с которым не только США, но и другим странам приходилось постоянно сталкиваться в доцифровую эпоху.

В конце 60-х дежурный офицер связи штаба командующего подводным флотом США Джон Уокер начал сотрудничать с СССР. К этой работе он привлек коллегу-шифровальщика, а заодно и свою собственную семью. Уокер регулярно видел особо секретные документы и передавал СССР информацию о схемах шифраторов и ключах к ним.

А в Британии так прославилась Мелита Норвуд — секретарша главы Британской ассоциации исследований цветных металлов, работавшей над ядерными технологиями. Норвуд несколько десятилетий передавала информацию СССР.

Эта проблема осталась в прошлом, но, как показало дело Джека Тейшейра, появилась новая.

Почти каждая крупная разведывательная организация в США ежедневно (а иногда и дважды в день) выпускает дайджест с последней информацией — что-то вроде ежедневной газеты.

Другие организации, например, комитет начальников штабов — орган управления вооруженными силами США — читают эти сводки, выбирают самое важное и создают собственный дайджест, который распространяется на широкую аудиторию. В этих сводках обычно нет конфиденциальной информации — слишком уж много людей имеет к ним доступ.

Документы, которые опубликовал Тейшейра, были как раз теми самыми оперативными сводками комитета начальников штабов. Тем удивительнее, что в них содержалось столько секретной информации.

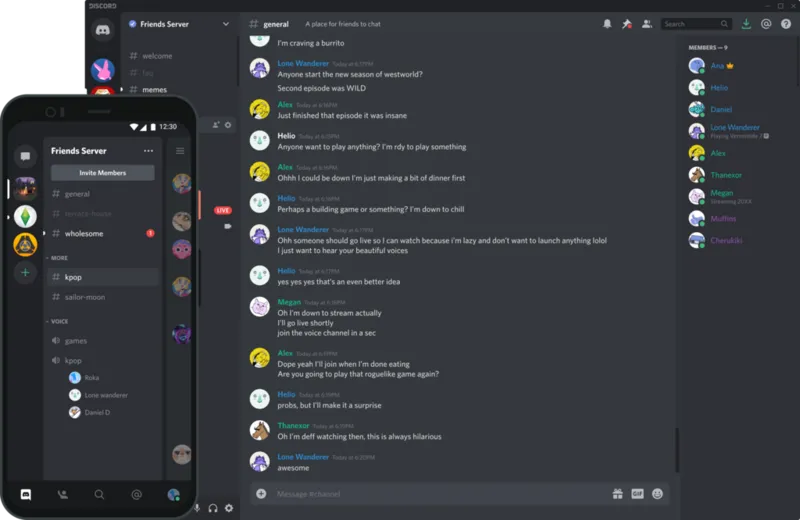

Скриншот чатов на платформе Discord, где 21-летний айтишник выкладывал секретные документы

Дайджесты, содержащие конфиденциальные сведения, обычно предоставляются так называемым "суперпользователям". Неизвестно, сколько именно таких людей в США, но эксперты предполагают, что не более двух десятков. Это президент, вице-президент, советник по национальной безопасность, его заместитель, госсекретарь и его заместитель, министр обороны, председатель комитета начальников штабов и еще несколько человек. То есть речь только о тех людях, которые по роду деятельности должны видеть все.

Но как 21-летний айтишник из Массачусетса получил доступ к такого рода файлам, непонятно.

Разведывательная "Википедия"Когда-то в США в этой сфере существовал принцип служебной необходимости (need-to-know basis). Он означал, что информация, во-первых, не хранится в одном месте, а распределена на много виртуальных "ящиков". Во-вторых, чтобы получить доступ хотя бы к одному "ящику", нужно доказать, что тому или иному сотруднику действительно в силу своей работы нужно узнать, что там хранится. А владелец информации уже решит, действительно ли конкретному человеку стоит предоставить доступ.

В итоге никто не имел доступа к полному массиву данных, сотрудники могли просматривать только те кусочки, которые относились непосредственно к их работе. Но после терактов 11 сентября все изменилось.

После нападения на Соединенные Штаты, организованного Аль-Каидой" в 2001 году, специальная комиссия, которая разбиралась в том, как угон нескольких самолетов в принципе был возможен, пришла к выводу, что культура защиты информации оказалась порочной, и настало время перейти к культуре интеграции, то есть начать делиться информацией.

Когда рухнули башни-близнецы в Нью-Йорке, выяснилось, что у ЦРУ была информация о двух террористах, но они не делились своими находками с ФБР, которая в то время расследовала деятельность "Аль-Каиды" в США. ФБР же знала о подозрительном поведении нескольких человек, которые впоследствии угнали самолеты. Если бы ведомства смогли соединить эти разрозненные фрагменты информации, возможно, им удалось бы предотвратить 9/11.

Во всяком случае, комиссия пришла именно к такому выводу и рекомендовала всем ведомствам упростить обмен разведданными.

Так сформировался новый принцип необходимости делиться информацией (need-to-share). В результате доступ к секретной информации теперь имеют более миллиона человек.

"Так была создана гигантская база данных, своего рода разведывательная 'Википедия'. И число людей, имеющих к ней доступ, огромно", — говорит Ричард Кларк.

Например, некоторые из документов, которые Тейшейра опубликовал в интернете, были доступны тысячам человек, несмотря на их высокий уровень конфиденциальности.

Агентство Reuters назвало это парадоксом: с одной стороны, хранить секреты — это ограничивать их распространение, с другой — чтобы защищаться от атак, подобных 11 сентября, нужно делиться этими секретами. Единого мнения о том, какой из двух подходов более правильный, не существует. Но последующие утечки позволили сделать вывод, что новая архитектура безопасности, появившаяся после 11 сентября, имеет свои минусы.

Всем нужно знать всеСпустя всего несколько лет после терактов 11 сентября, изменивших подход к секретной информации, в США произошли две самые известные утечки данных.

За первой стояла бывший аналитик разведки армии США Челси Мэннинг — она передала WikiLeaks около 750 тысяч документов и видеозаписей, в том числе видео, на котором американский вертолет в Багдаде обстреливает группу гражданских.

Вторую утечку организовал технический специалист Эдвард Сноуден, опубликовав секретные файлы о масштабной слежке, которую проводило Агентство национальной безопасности США как внутри страны, так и за ее пределами.

Администрация Барака Обамы, который тогда был президентом, потребовала, чтобы все ведомства повысили уровень защиты и регулярно мониторили сети, чтобы обнаружить "аномальное поведение пользователей".

Кроме того, пять экспертов в области защиты информации, включая Кларка, составили список из 47 рекомендаций. Президент согласился с большинством предложений, и их тут же начали внедрять. Одна из рекомендаций была — вернуться к принципу служебной необходимости, чтобы системные администраторы и IT-специалисты, подобные Сноудену, не имели доступа к секретным файлам.

Подобная система — не какое-то новшество, она не требует сложных технических решений или нового программного обеспечения. Эта система давно работает в других отраслях, например, в банках: компьютеры настраиваются таким образом, что технический персонал не имеет доступа к содержанию файлов. Казалось бы, внедрить такую систему несложно.

Но 21-летний айтишник Джек Тейшейра показал, что новые правила не работают, и дело тут не в технических проблемах.

"За более чем десять лет после 11 сентября люди привыкли к нынешнему положению вещей, — говорит Ричард Кларк. — Все уверены, что им нужно знать всё. Даже если это не имеет никакого отношения к их непосредственной работе".

Именно поэтому расследование вряд ли остановится на одном айтишнике. Какова будет степень ответственности командования подразделения, которое допустило, что Тейшейра мог свободно просматривать эту информацию? Пока правоохранительные органы об этом не говорят.

Эксперты полагают, что ограничение доступа — чуть ли не единственный способ предотвратить дальнейшие утечки. Потому что как только человек получил доступ к материалам, ничто не мешает ему незаметно вынести их из кабинета.

Сложно предотвращать утечки, когда человек уже открыл на компьютере файл с грифом "секретно". Здесь не поможет ни отключенный интернет, ни блокировка принтера.

Лет 20 назад, когда кинокомпании волновались о копирайте, появились технические инструменты, которые не разрешают пользователям скачивать фильмы бесплатно. Но ничто не мешает любому человеку сделать фотографию или снять видео с экрана — поэтому, несмотря на запреты, в интернете постоянно появлялись "экранки". Именно поэтому ограничение на печать документов или их пересылку по электронной почте не помогут обезопасить секретную информацию.

Принцип, который давно используется в авиации — в кабине пилота не может находиться один человек, — здесь тоже применить нельзя: даже если в момент просмотра документов рядом есть напарник, его все равно не сложно обмануть.

ПоследствияОтставной офицер Бен Ходжес когда-то занимал должность командующего армией США в Европе. Он вспоминает, как в те времена даже ему постоянно приходилось проходить сертификацию, чтобы использовать компьютер и работать с секретной информацией.

Поэтому Ходжес не согласен, что ведомствам нужно ужесточать правила работы с информацией.

"Господи, уже столько этих правил! Проблема не в том, что нам нужно еще одно правило, а в том, чтобы нынешние правила исполнялись. Я очень надеюсь, что мы не сделаем неверных выводов и не начнем закрывать всю информацию. Нам нужно делиться разведданными. В конце концов, речь всегда будет идти о дисциплине. Мне кажется, что в случае Тейшейры в этой цепочке подчинения люди, ответственные за молодого человека, не сделали то, что должны были, чтобы отобрать у него такой доступ к информации, — говорит Ходжес. — Думаю, расследование покажет, что там была слабая дисциплина".

Помимо расследования, которое ведут правоохранительные органы, наверняка будет общий отчет о том, почему подобная утечка могла произойти и как лучше изменить систему, чтобы этого не случалось в будущем. Но что люди вряд ли когда-то узнают — это реальные последствия утечки.

Может ли одно предложение, погребенное среди страниц утечки, привести к тому, что где-нибудь в России кого-то незаметно арестуют? Возможно ли, что однажды кто-то в контрразведывательном отделе ЦРУ внезапно поймет, что его источник больше не выходит на связь? Подобная информация никогда не попадет в сводный отчет.

Обычно, когда происходит утечка информации, те, кто занимается расследованием, приходят к конкретным людям, написавшим отчеты, с просьбой перечислить все источники информации, которые могут оказаться в опасности в результате утечки. Были ли это люди-источники? Или электронные источники?

Если речь идет о людях, можно предпринять попытку вывезти их на безопасную территорию. В остальном за источниками просто наблюдают, пытаясь понять, повлияла ли на них утечка.

Но что, если источники в порядке и продолжают передавать информацию? Можно ли доверять этой информации? Или этот источник передает сведения под дулом пистолета? А если это не человек, могут ли через электронные ресурсы скармливать ложную информацию? Это все еще информация или уже дезинформация?

Как обычно, ответов на эти вопросы нет.

Ричард Кларк считает, что, учитывая чувствительность утечки, ущерб будет огромным: "Источники уйдут в подполье. Методы сбора информации перестанут работать. Кто-то может быть арестован. Возможно, об этом доложат президенту или главе ЦРУ, но никогда — широкой аудитории".

Нет денег?В середине нулевых Управление по персоналу администрации США получило предупреждение о серьезных киберугрозах.

Управление по персоналу администрации (OPM), одно из ключевых агентств в США, занимается набором персонала для федеральных органов исполнительной власти страны, проводит проверки служащих, прежде чем те получат доступ к секретной информации, занимается фоновыми проверками всех кандидатов на федеральные должности. На серверах ведомства хранятся персональные данные миллионов американских госслужащих.

В 2005 году надзорные органы несколько раз предупреждали руководство OPM, что их системы защиты персональных данных имеют серьезные недостатки. Но в OPM махнули рукой на эти предупреждения — ни с какими серьезными проблемами в агентстве не сталкивались. А любые изменения системы — это гигантские бюрократические проблемы, не говоря уже о том, что отдельного финансирования на устранение таких проблем у агентства не было.

Анкета для сотрудников, работающих в структуре национальной безопасности

До 2014 года OPM везло. Но в тот год OPM обнаружили подозрительную активность на своих серверах. Неизвестного возмутителя спокойствия назвали "Хакер 1".

Казалось бы, если проблема обнаружена, избавиться от нее несложно. Но OPM просто мониторило, как "Хакер 1" пытался взломать систему, найти лазейки и получить удаленный доступ к информации. OPM казалось, что они полностью контролируют ситуацию, а ожидание дает им возможность узнать о собственных уязвимостях, а также собрать больше информации о хакере и таким образом предотвратить повторные атаки в будущем.

Вскоре произошло два важных события. Во-первых, специалисты обнаружили, что помимо неизвестного "Хакера 1" существуют еще столь же неизвестный "Хакер 2". Во-вторых, оба хакера подобрались критически близко к информации, которая никак не должна была попасть в чужие руки, — к персональным данным сотрудников ЦРУ и ФБР. Только тогда OPM отреагировало и наконец-то выделило средства на защиты от угроз. Но было слишком поздно.

За 74 дня работы новая защитная система обнаружила более 200 вредоносных программ — то есть "Хакер-1" и "Хакер-2" все-таки нашли способ незаметно получить доступ к информации. И все то время, что OPM якобы следила за их деятельностью, злоумышленники извлекали информацию.

Летом 2015 года OPM пришлось признать, что хакеры могли получить доступ к данным более чем 21 миллиона госслужащих США. Самая существенная утечка — формы SF-86 — анкеты по 130 страниц каждая на сотрудников, работавших в сфере национальной безопасности. Эти анкеты — подробная биография людей: от отпечатков пальцев до истории болезни.

Среди утечек не было документов с грифом "секретно", и их реальные последствия неизвестны. Но ЦРУ все-таки отозвало нескольких сотрудников из Китая — эти люди могли находиться в стране под прикрытием сотрудников Госдепа.

Когда OPM попросили объяснить, почему они проигнорировали все предупреждения об угрозах и не повысили уровень безопасности, в агентстве пояснили, что у них просто не было дополнительного финансирования на новое программное обеспечение.

Иногда в таких случаях аргумент о недостатке средств оказывается правдой. Но чаще всего — ведомства просто игнорируют подобные предупреждения, полагая, что и так сойдет.

Ричард Кларк вспоминает, как пытался выстроить систему в те времена, когда президентом был Билл Клинтон.

"Мы говорили департаменту что-то сделать — и он это, конечно, не делал. Тогда к ним приходило бюджетное управление и просто забирало деньги из их бюджета и переводило на то, что мы считали более важным. Самый простой пример: мы сказали Госдепу повысить безопасность посольств. Они этого не сделали. Вместо этого они строили новые посольства в Берлине и в Пекине. Мы остановили стройку, забрали эти деньги и направили их на улучшение охраны существующих посольств".

У Белого дома существует право перераспределить бюджетные средства, если ведомства не исполняют указания. Но Кларк уверен, что любой человек, отвечающий за безопасность в каждой конкретной организации, должен иметь право перешагнуть через голову своего босса и сказать: "Я не могу поддерживать безопасность с нынешними ресурсами. И мой начальник не дает мне денег".

В США нет единого ведомства, которое отвечало бы за вопросы безопасности данных. В каждом отдельном департаменте этим занимаются свои сотрудники. Госдеп говорит, что последняя утечка явно заставит все агентства пересмотреть нынешние процедуры.

https://www.bbc.com/russian/features-65388089============================================

История утечекГолос Америки

27 апр. 2023 г.

Утечки секретной информации в США происходят регулярно, иногда приводя к серьезнейшим политическим последствиям.

В марте 2023 года на некоторых малоизвестных интернет-площадках были опубликованы военные и разведывательные документы о войне России в Украине, предположительно в феврале-марте подготовленные сотрудниками Пентагона и НАТО. В начале апреля на эти материалы – часть из которых предположительно была изменена – обратили внимание традиционные СМИ. Виновником утечки назван 21-летний национальный гвардеец, имевший доступ к секретным материалам, мотивы его действий неизвестны. Долговременные политические последствия этой утечки еще неизвестны

https://youtu.be/bmz5B-T3HvA